Bueno el trailer recién salió asi que se los dejo para que lo vean.

Cuando exista mas material disponible se los haré saber.

http://www.ign.com/videos/2011/10/14/justice-league-doom-debut-trailer

viernes, 14 de octubre de 2011

Liga de la Justicia Doom: Trailer Oficial Justice League

sábado, 9 de julio de 2011

Rakim & Ken-Y – Mi Corazón Está Muerto 720p HD Video Oficial

Les traigo otro video en esta ocasión el tema de Rakim & Ken-Y - Mi Corazón Está Roto, en excelente calidad, por si lo dudan les dejo las capturas:

miércoles, 29 de junio de 2011

Microsoft alerta de un malware que obliga a restaurar Windows

Microsoft ha publicado una advertencia de seguridad para alertar a los usuarios de Windows sobre la existencia del malware Popureb, que sólo puede ser eliminado reinstalando el sistema operativo desde cero.

La compañía asegura que la última variante del código malicioso Win32/Popureb.E cuenta con un nuevo componente que impide que el malware sea erradicado de un equipo infectado a no ser que se reinstale de nuevo el sistema.

Este malware almacena parte de sus datos en el Master Boot Record (MBR) del disco duro, en el que se guarda el código para arrancar el sistema operativo, según explica Chun Feng, ingeniero del centro de protección contra el malware de Microsoft.

Esta particularidad hace que el malware sea prácticamente indetectable para los programas de seguridad y protección contra archivos maliciosos y para el sistema, de manera que un usuario puede estar infectado por Popureb y no ser consciente.

¿Qué hacer si un equipo está infectado por el troyano Win32/Popureb.E? Desde Microsoft aconsejan utilizar un CD de recuperación para restaurar el sistema a la configuración de fábrica y arreglar el MBR usando System Recovery Console, que soporta un comando llamado “fixmbr”.

En la web de seguridad de Microsoft dan consejos específicos para solucionar el problema según se utilice Windows XP, Vista o Windows 7.

viernes, 24 de junio de 2011

Ñejo y Dalmata - Automovil (HD-720p) Para descargar

Ahi les dejo un videito de los quebrados y famosos, el tema automovil un buen video para pasar el rato.

lunes, 20 de junio de 2011

Científicos Japoneses sintetizan carne a partir de excremento humano

Investigadores del Laboratorio de Okayama en Japón han propuesto una innovadora solución al creciente problema de la alimentación en el mundo, desarrollando filetes de carne de proteínas fabricados a partir de excrementos humanos.

El proyecto se inició cuando una empresa encargada de controlar el alcantarillado de Tokio se dirigió a los investigadores para encontrar una manera de procesar el enorme exceso de desechos humanos acumulados en la superpoblada ciudad. Tras examinar el compuesto del lodo proveniente del alcantarillado, el investigador Mitsuyuki Ikeda descubrió que contiene una gran cantidad de proteínas debido a sus bacterias.

Así, los científicos extrajeron dichas proteínas del excremento y las combinaron con otras sustancias para crear un filete artificial. La ‘carne’ que se produce como resultado tiene un contenido del 63% de proteína, 25% de carbohidratos, 3% de grasas y 9% de minerales. Para hacer el producto semejante a una carne natural, los científicos lo colorearon de rojo y agregaron proteína de soja para mejorar su sabor.

Los primeros voluntarios que se atrevieron a probar la nueva ‘carne’ dijeron que su sabor es muy parecido al de la carne natural. No obstante, por el momento son pocos los voluntarios que desean probar las bautizadas como 'shitburgers'. Los científicos opinan que se trata de una barrera psicológica, ya que las personas saben de dónde ha salido dicho 'manjar'.

Pero los científicos esperan que las personas se den cuenta de los beneficios de este producto. El uso de la carne sintetizada podría reducir la contaminación del medio ambiente y ahorrar algunos recursos necesarios para la ganadería. El precio de las 'shitburgers' aún es mucho más alto que el coste de la carne natural, porque incluye los gastos para las investigaciones, pero se espera que baje si el producto consigue una aceptación masiva.

Etiquetas:

caca,

carne,

Científicos,

de,

excremento,

heces,

humano,

Japoneses,

mierda,

partir,

sintetizan

martes, 14 de junio de 2011

La nueva XBOX podría ser presentada en el próximo E3

Ahora sí que las campanas que suenan parecen de fiar. Según apunta la fuente la nueva Xbox se presentará en el próximo E3 2012 acompañada de una demo de ‘TimeSplitters 4’ desarrollada por Crytek. De hecho parecen ser los creadores de ‘Crysis 2’ quienes han dado a conocer esos datos, al estar trabajando conjuntamente con Microsoft y su DirectX 11.

Doble sorpresa que recibimos con el doble de alegría, sobretodo por el retorno de ‘TimeSplitters 4’, la cuarta entrega de una saga que deslumbró en el 2000 en su llegada a PS2 y de la que se anunció su continuación como una exclusiva para Wii hace ya varios años. El proyecto acabó cayendo en saco roto y Free Radical acabó cavando su propia tumba tras el fracaso de ‘Haze’.

Ahora, conocida como Crytek UK, resultado de la adquisición de Crytek, serán los encargados de ofrecernos un nuevo techo gráfico gracias a las posibilidades de la nueva máquina de Microsoft, sobre la que, según se apunta, algunos ya recibieron en el E3 la presentación de una demo técnica. De ahí precisamente la liberación de estos datos.

‘TimeSplitters 4’ también llegaría a la nueva consola de Sony, aunque parece ser que será Microsoft la que de el pistoletazo de salida al salto generacional. Ahora sí que no sería nada descabellado que nos encontrásemos ante la nueva Xbox, teniendo en cuenta que, de presentarla en 2012, posiblemente no llegaría hasta 2014, por lo que casi se cumpliría ese margen de 10 años que se apuntaba por parte de las desarrolladoras hace ya algún tiempo.

Opinion: Si esto resulta ser verdad, parece que Microsoft no quiere dejar que Nintendo coja ventaja por mucho tiempo con su Wii U, aunque seguramente la consola de los de Redmond será mas potente. Esperemos a ver qué novedades nos traerá la próxima generación, yo por lo menos espero algo mas de creatividad que de calidad gráfica.

viernes, 10 de junio de 2011

Cae la Cúpula de Anonymous en España!

La Policía Nacional da por desarticulada la "Cúpula" de Anonymous en España.

La Policía Nacional ha detenido a tres miembros de la organización de hackers activistas Anonymous en España, uno de los cuales albergaba en su domicilio un servidor desde el que se coordinaron y ejecutaron ataques informáticos contra páginas web gubernamentales, financieras y empresariales de todo el mundo, según asegura el cuerpo policial en un comunicado. Con esta operación, dan por desarticulada la cúpula de la red de piratas informáticos en España, según añade la nota. Los arrestos se han producido en Barcelona, Valencia y Almería.

Entre otros ataques, desde la vivienda se coordinaron arremetidas contra los sitios web de la tiende Playstation, BBVA, Bankia, Enel, y de los gobiernos de Egipto, Argelia, Libia, Irán, Chile, Colombia y Nueva Zelanda. En España, los detenidos lanzaron un ataque el pasado 18 de mayo contra la página de la Junta Electoral Central, y después también contra las webs de la policía autonómica catalana, los Mossos d'Esquadra, y del sindicato UGT.

La organización se estructura en células independientes que, en el momento acordado, lanzan miles de ataques de denegación de servicio (DDoS) para colapsar servidores web, según detalla la nota policial. En ocasiones la red emplea ordenadores zombies (cuyos propietarios ignoran que sus terminales están siendo utilizados para tal fin) infectados en todo el mundo.

Uno de los máximos responsables de la red desarticulada es un marino mercante de 31 años residente en Gijón, que tenía en su casa un servidor de chat desde el que se coordinaban y ejecutaban algunos de los más importantes ataques llevados a cabo por la red.

Considerados como una amenaza por la OTAN

Según la Policía Nacional, esta investigación supone la primera operación policial en España contra Anonymous y sólo cuenta con precedentes similares en EE UU y Reino Unido, dadas las complejas medidas de seguridad que emplean sus miembros para proteger su anonimato. La OTAN considera al grupo internacional de piratas informáticos como una amenaza para la propia alianza militar, según añade el comunicado policial. La organización de ciberactivistas ya ha respondido que no aceptará amenazas de la Alianza Atlántica.

La Brigada de Investigación Tecnológica de la Policía Nacional ha analizado desde octubre de 2010 más de dos millones de líneas de registro de chats y páginas web usadas por la organización de hackers, hasta dar con su cúpula en España, con capacidad para tomar decisiones y dirigir los ataques, y arrestarla en Barcelona, Valencia y Almería.

martes, 7 de junio de 2011

El computador que resolvió el misterio de su propio robo

La policía de California recuperó un laptop robado luego de que un programa le enviara

a su dueño legítimo la ubicación y foto del presunto ladrón, tomada con la cámara del aparato electrónico.

Joshua Kaufman, un diseñador de interacción de Oakland, denunció el robo en marzo. La policía sólo vino a tomar cartas en el asunto, el pasado martes, luego de que el blog de Kaufman donde se hablaba del robo, atrajera la atención de los medios de comunicación.

El chofer de taxi Muthanna Aldebashi, de 27 años, fue acusado del delito de posesión de propiedad robada. Un portavoz de la policía dijo que una denuncia inicial fue clasificada equivocadamente.

"Estoy muy contento de tenerlo de vuelta", le dijo Kaufman a la BBC. "Muy feliz y aliviado de no tener que sentarme a ver cómo otra gente usa mi viejo computador".

El 21 de marzo, durante el día, cuando Kaufman no estaba en su departamento de Oakland, un ladrón entró a la propiedad forzando una ventana.

Software "escondido"

Kaufman reportó el delito inmediatamente a la policía de Okland y el agente que le tomó declaración anotó la mención de que Kaufman le había incorporado un software de rastreo, le dijo la agente Holly Joshi a la BBC.

El software se llama Hidden (escondido) y le proporciona al propietario la ubicación del computador y fotografías tomadas por la cámara interna del Mac e instantáneas de la pantalla del computador.

El programa comenzó a enviar inmediatamente fotos de un hombre barbado, de cabello oscuro y desordenado, sentado en una cama sin camisa, frente al computador, o manejando.

"No había nada de interesante", dice Kaufman. "Las fotos eran, en su mayoría, aburridas, un fulano cualquiera sentado frente a un computador, o durmiendo, o mirando videos de Youtube en la cama".

El software también le envió una instantánea del hombre entrando a su propia cuenta de correo electrónico, información que los investigadores utilizaron después para atraerlo a una trampa y arrestarlo.

Kaufman dice que les entregó la evidencia a los investigadores de Oakland y no obtuvo respuesta.

Mientras tanto, comenzó a escribir sobre el robo en un sitio llamado thisguyhasmymacbook (estetipotienemimac).

La policía entra en acción

La pesadilla de Kaufman -y la aparente falta de interés de la policía de Oakland por hacer algo, pese a que éste les había dado algunas claves- pronto despertaron la curiosidad de los medios de comunicación de Estados Unidos.

"La gente empezó a decir que era una campaña viral de nuestra parte", le dijo a la BBC el jefe de Hidden, Toby de Havilland.

El martes, un productor del programa de televisión de noticias y entretenimiento Good Morning, America, de la cadena ABC, contactó a la agente Joshi para pedirle información sobre el caso.

Joshi se puso al habla con los investigadores y descubrió que la denuncia inicial de Kaufman había sido archivada erróneamente con los casos donde no había pistas para ayudar a la investigación.

Unas tres horas después del llamado de ABC, la policía arrestaba a Aldebashi, quien hizo "declaraciones de admisión" que indicaban que sabía que el laptop era robado, dice Joshi.

La policía no ha acusado a Aldebashi del robo inicial en el departamento de Kaufman. Se cree que el chofer compró el aparato robado en la calle.

"La policía siempre se está apoyando en adelantos tecnológicos como una forma de ir un paso más adelante que los delincuentes para poder capturarlos y resolver casos", le dijo Joshi a la BBC.

"Y esto es tecnología que nos puede ser tremendamente útil".

Trampa para el sospechoso

Kaufman explicó en su blog que los investigadores utilizaron la información que él proporcionó -una dirección de e-mail vinculada a un servicio de taxis para el que trabajaba Aldebashi como chofer- para atraer al sospechoso y arrestarlo fingiendo que necesitaban alquilar un vehículo.

Mientras tanto, De Havilland dice que los aspectos negativos de lo sucedido han concitado la atención sobre su producto.

"Hemos notado un gran repunte en los gráficos de venta", dice.

lunes, 6 de junio de 2011

¡Cuidado! Otro programa malicioso ronda por Facebook

Los engaños en Facebook están a la orden del día. Primero fue el botón “no me gusta” (dislike), una trampa mediante la cual se pedía a los usuarios que insertaran código malicioso en su navegador. Los técnicos de Facebook dijeron que lo arreglarían cuando antes, buscando por todas partes el hueco que los hackers habían aprovechado. Parece que aún no lo hallan, pues ya ronda otra amenaza más por la red social.

En esta ocasión, los programadores de este software malicioso quieren sacar provecho del morbo de los usuarios. El contagio inició el martes, cuando apareció un mensaje que te ofrecía ver un vídeo de Dominique Strauss-Kahn, el ex-director del Fondo Monetario Internacional (FMI) que fue cesado por un caso de violación. Para el día siguiente, la treta cambió a ofrecer un vídeo con material lésbico entre Rihanna y Hayden Panettiere. Si algo hay que aplaudirle a los hackers, es que saben qué es lo que el público demanda.

Ambos enlaces llevan a un sitio web que trata de instalar software de seguridad falso. En el caso de una máquina con Windows, el programa te pedirá que cargues una supuesta versión nueva de Adobe Flash Player; si eres usuario de Apple, te aparecerá un mensaje que pide que arregles algunas cuestiones de seguridad. En ambos casos, si autorizas la instalación, le abres la puerta a un programa malicioso.

¿Qué pasa si este software se instala? Este malware bombardea al usuario con mensajes de alerta, para después llevarlo a sitios de pornografía cada cinco minutos. Hasta ahora, la única manera que existe para detenerlo es mediante una donación a los desarrolladores. Sí, por más descabellado que suene, el programa te pide que pagues una cuota de hasta 80 dólares para que este software entre en un estado de hibernación. Además, si te niegas a pagar, no sólo continuará el bombardeo, sino que el virus se propagará a través de tu muro de Facebook.

La empresa sigue sin saber cómo es que este programa ha logrado eludir su sistema de detección de trampas. El caso del botón dislike fue sólo una prueba, pues este malware es muchísimo más agresivo. Hasta el día de ayer, no había una respuesta por parte de Facebook, salvo que están trabajando en resolver la situación. Así que, mientras las situación se contiene, tengan precauciones con los enlaces que pinchan en Facebook. La prevención siempre será la mejor herramienta

sábado, 4 de junio de 2011

El museo sobre ti

Intel ha habilitado una aplicación online en la que puedes hacer algo que rara vez podrás hacer en el mundo real: visitar un museo sobre ti.

Basándose en tu perfil de Facebook, la página analiza y carga los datos más relevantes de entre los avatares de tus amigos, tus estados, tus vídeos, tus fotos... Luego, a modo de película que transcurre como un recorrido por un museo, podrás contemplar con una deliciosa música de fondo una exposición en la que tú y tu vida social, son los protagonistas.

Es sólo una de esas tonterías de sentarse y mirar, pero está entretenida y tiene muy buena factura, amén de que una vez más, alimenta nuestro ego.

martes, 31 de mayo de 2011

Insertar albums en tu blog o página web con picasa de google

El trabajo con imágenes es fundamental en la Web, y tenemos que evitar su inclusión en nuestros blogs de forma masiva y desordenada. Para ello disponemos de tecnologías como los pases de diapositivas o diaporamas, los vídeos de fotos y las presentaciones, que nos permiten mostrar muchas imágenes en un espacio reducido de nuestro blog. En próximos artículos comentaremos estas opciones.

Cuando insertamos imágenes en nuestro blog de Blogger, se guardan automáticamente en un álbum de Picasa que tiene como nombre el título de nuestro blog. Pero también podemos crear álbumes en Picasa para guardar nuestras fotos e insertarlas en el blog en forma de diapositivas. La forma de crear un álbum es muy sencilla: pulsamos el botón Subir, que se encuentra en la barra de herramientas superior, para subir o cargar una imagen:

Y enseguida aparece una ventana donde podemos subir la imagen a un álbum existente o podemos crear uno nuevo pulsando el enlace correspondiente. Si hacemos esto último, aparece otra ventana con un formulario donde escribimos el título y una descripción del álbum, que es público para que se pueda mostrar, aunque se puede limitar su ámbito para compartirlo:

Ahora podemos elegir entre que las fotos sean publicas, que las vean unos cuantos o sean privadas, como por ahora no tengo que esconder las haré públicas.

Luego nos sale un boton para subir las fotos y elegimos las que querramos en este caso eligiré unas fotos de gatos xD

Le das click en abrir y automáticamente se subirán, dependerá de tu conexión y de la cantidad de fotos que quieras subir

Tienes dos opciones, podés seguir subiendo muchas más imagenes (te da un espacio de 1 gb) o puedes darle aceptar y crear el album, haré el segundo, parecerá que no se guardo nada pero le damos click a mis fotos y el album ya debería estar creado:

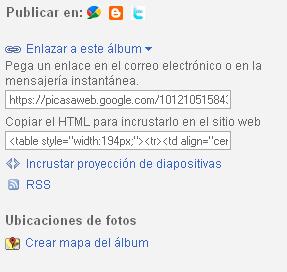

La damos click y podremos verlo ahora nos vamos a la parte derecha de la pantalla y le damos click a enlazar este album:

Asi es como queda con sólo copiar el segundo código.

También podemos insertar una sola imagen, y en este caso hacemos clic en la imagen para verla individualmente. A su derecha están las opciones de Enlace a esta foto: una dirección URL y el código para incrustar imagen en el blog. Con este código, la imagen quedaría de esta forma:

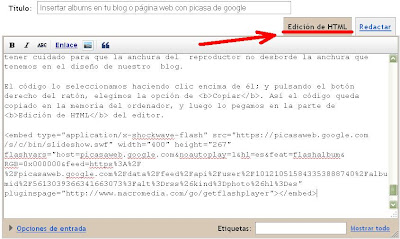

Pero si lo que queremos es insertar en la entrada del blog todas las imágenes del álbum en forma de diapositivas, entonces hay que pulsar en la frase Incrustar proyección de diapositivas.

Y se abrirá otra ventana en la que nos ofrecen un código para insertar o incrustar la proyección en nuestro blog, que se ve en la siguiente imagen destacado en rojo:

Ese código lo podemos cambiar según las opciones que tiene encima de él. Aconsejamos desactivar la opción Reproducir automáticamente para que sea el lector quien decida cuándo empezar a ver la reproducción. Además, hay que tener cuidado para que la anchura del reproductor no desborde la anchura que tenemos en el diseño de nuestro blog.

El código lo seleccionamos haciendo clic encima de él; y pulsando el botón derecho del ratón, elegimos la opción de Copiar. Así el código queda copiado en la memoria del ordenador, y luego lo pegamos en la parte de Edición de HTML del editor.

En realidad, no veremos la proyección en el editor del blog hasta que no pulsemos el botón de Vista previa que hay en la parte inferior. Con este código HTML incluimos en la entrada del blog el reproductor que muestra las diapositivas, tal y como lo vemos aquí a un tamaño de 600 px:

Me quedó un poquito grande pero vale la pena por los dibujos xD

Si hacemos clic en uno de los dos iconos de la parte inferior del reproductor, iremos a la página de Picasa donde se encuentra el álbum, y allí lo podremos ver a pantalla completa. Pero en nuestro blog lo podremos ver como una reproducción de diapositivas. Si pulsamos el botón de reproducción, las imágenes pasarán automáticamente, pero también podremos pasarlas pulsando las flechas.

Bueno espero que les hubiera sido de ayuda cualquier comentario sólo escriban.

Cuando insertamos imágenes en nuestro blog de Blogger, se guardan automáticamente en un álbum de Picasa que tiene como nombre el título de nuestro blog. Pero también podemos crear álbumes en Picasa para guardar nuestras fotos e insertarlas en el blog en forma de diapositivas. La forma de crear un álbum es muy sencilla: pulsamos el botón Subir, que se encuentra en la barra de herramientas superior, para subir o cargar una imagen:

Ahi se pueden ver las imagenes que fui subiendo al blog o puedo elegir crear un albúm nuevo.

Y enseguida aparece una ventana donde podemos subir la imagen a un álbum existente o podemos crear uno nuevo pulsando el enlace correspondiente. Si hacemos esto último, aparece otra ventana con un formulario donde escribimos el título y una descripción del álbum, que es público para que se pueda mostrar, aunque se puede limitar su ámbito para compartirlo:

Ahora podemos elegir entre que las fotos sean publicas, que las vean unos cuantos o sean privadas, como por ahora no tengo que esconder las haré públicas.

Luego nos sale un boton para subir las fotos y elegimos las que querramos en este caso eligiré unas fotos de gatos xD

Le das click en abrir y automáticamente se subirán, dependerá de tu conexión y de la cantidad de fotos que quieras subir

Tienes dos opciones, podés seguir subiendo muchas más imagenes (te da un espacio de 1 gb) o puedes darle aceptar y crear el album, haré el segundo, parecerá que no se guardo nada pero le damos click a mis fotos y el album ya debería estar creado:

La damos click y podremos verlo ahora nos vamos a la parte derecha de la pantalla y le damos click a enlazar este album:

- La primera es simplemente la dirección URL del documento donde se encuentra el álbum, de forma que podemos enlazarlo en el blog para que nuestros lectores vean el álbum en su lugar de origen.

- La segunda es el código de una tabla HTML que incluye una de las imágenes del álbum. Si la insertamos en el blog pegando el código en la parte de Edición de HTML del editor, la veremos en la entrada del blog enlazada al álbum de Picassa:

Asi es como queda con sólo copiar el segundo código.

También podemos insertar una sola imagen, y en este caso hacemos clic en la imagen para verla individualmente. A su derecha están las opciones de Enlace a esta foto: una dirección URL y el código para incrustar imagen en el blog. Con este código, la imagen quedaría de esta forma:

Pero si lo que queremos es insertar en la entrada del blog todas las imágenes del álbum en forma de diapositivas, entonces hay que pulsar en la frase Incrustar proyección de diapositivas.

Y se abrirá otra ventana en la que nos ofrecen un código para insertar o incrustar la proyección en nuestro blog, que se ve en la siguiente imagen destacado en rojo:

Ese código lo podemos cambiar según las opciones que tiene encima de él. Aconsejamos desactivar la opción Reproducir automáticamente para que sea el lector quien decida cuándo empezar a ver la reproducción. Además, hay que tener cuidado para que la anchura del reproductor no desborde la anchura que tenemos en el diseño de nuestro blog.

El código lo seleccionamos haciendo clic encima de él; y pulsando el botón derecho del ratón, elegimos la opción de Copiar. Así el código queda copiado en la memoria del ordenador, y luego lo pegamos en la parte de Edición de HTML del editor.

En realidad, no veremos la proyección en el editor del blog hasta que no pulsemos el botón de Vista previa que hay en la parte inferior. Con este código HTML incluimos en la entrada del blog el reproductor que muestra las diapositivas, tal y como lo vemos aquí a un tamaño de 600 px:

Me quedó un poquito grande pero vale la pena por los dibujos xD

Si hacemos clic en uno de los dos iconos de la parte inferior del reproductor, iremos a la página de Picasa donde se encuentra el álbum, y allí lo podremos ver a pantalla completa. Pero en nuestro blog lo podremos ver como una reproducción de diapositivas. Si pulsamos el botón de reproducción, las imágenes pasarán automáticamente, pero también podremos pasarlas pulsando las flechas.

Bueno espero que les hubiera sido de ayuda cualquier comentario sólo escriban.

lunes, 30 de mayo de 2011

Mapeado de imagenes, imagenes con diferentes links

El mapeado viene a ser algo parecido a delimitar zonas en una imagen. Cada zona reaccionará de una manera distinta que podremos "programar" mediante HTML.

Un ejemplo sería la siguiente imagen, que tiene definidas cuatro zonas. Se trata de una única imagen y los colores son para hacer más "visibles" dichas zonas. Cada una de ellas está delimitada por un rectángulo que empieza en las coordenadas (x,y) y termina en la (x1,y1). La zona azul, abarca desde el pixel 0,0 hasta el 199,99, siendo el primer número el desplazamiento horizontal y el segundo el vertical. La primera coordenada es la de arriba a la izquierda del rectángulo y la segunda la de abajo a la derecha, definiendo la diagonal del rectángulo. Como pueden ver en esta imagen:

Cada una de ellas se ha definido para que sirvan de enlace a los distintos enlaces como la página de inicio del blog, taringa, google, etc. El código responde a la siguiente estructura:

Como pueden ver, hay que usar la instrucción MAP, definiendo las zonas que vamos a crear y luego añadir a la instrucción IMG, el atributo USEMAP, utilizando el mismo nombre del mapa que previamente hemos creado.

Las formas que se pueden definir:

Es posible reemplazar el atributo HREF por NOHREF para una zona neutra de la imagen.

Ahora a practicar y a hacer tus propias imagenes con diferentes estilos como mapas, firmas o cualquier cosa que se te pueda imaginar.

Un ejemplo sería la siguiente imagen, que tiene definidas cuatro zonas. Se trata de una única imagen y los colores son para hacer más "visibles" dichas zonas. Cada una de ellas está delimitada por un rectángulo que empieza en las coordenadas (x,y) y termina en la (x1,y1). La zona azul, abarca desde el pixel 0,0 hasta el 199,99, siendo el primer número el desplazamiento horizontal y el segundo el vertical. La primera coordenada es la de arriba a la izquierda del rectángulo y la segunda la de abajo a la derecha, definiendo la diagonal del rectángulo. Como pueden ver en esta imagen:

<div align="center">

<map name="mapa1"><area coords="0,0,199,99" href="http://blogeadores.blogspot.com/" shape="RECT" title="Pinchando aquí vamos al inicio del blog"></area>

<area coords="0,100,199,200" href="http://www.taringa.net/" shape="RECT" title="Pinchando aquí vamos a T!"></area>

<area coords="200,0,400,99" href="http://www.google.com.bo/" shape="RECT" title="Pinchando aquí vamos a Google"></area>

<area coords="200,100,400,200" href="http://www.taringa.net/perfil/WolfKing3086" shape="RECT" title="Pinchando aquí vamos a mi perfil en Taringa"></area>

</map>

<img alt="" border="0" id="BLOGGER_PHOTO_ID_5149918442876674082" src="http://1.bp.blogspot.com/_0eC4K-qZ7AM/R3gvidHloCI/AAAAAAAACUQ/fbC63ySADGg/s1600/map.jpg" usemap="#mapa1" /></div>

Cada una de ellas se ha definido para que sirvan de enlace a los distintos enlaces como la página de inicio del blog, taringa, google, etc. El código responde a la siguiente estructura:

<map name="mapa1">

<area shape="RECT" coords="x,y,x1,y1" href="URLdestino1" >

<area shape="RECT" coords="x2,y2,x3,y3" href="URLdestino2" >

...

</map>

<img src="URLimagen" usemap="#mapa1" />

Como pueden ver, hay que usar la instrucción MAP, definiendo las zonas que vamos a crear y luego añadir a la instrucción IMG, el atributo USEMAP, utilizando el mismo nombre del mapa que previamente hemos creado.

Las formas que se pueden definir:

- RECT (rectángulo): "x1,y1,x2,y2" definiendo la diagonal tal y como se ha explicado

- POLY (polígono): "x1,y1,x2,y2,x3,y3,..." definiendo cada pareja (x,y) un vértice del polígono. La última pareja de coordenadas se unirá a la primera para cerrar el polígono.

- CIRCL (círculo): "x,y,radio" siendo x,y el centro del círculo.

Es posible reemplazar el atributo HREF por NOHREF para una zona neutra de la imagen.

Ahora a practicar y a hacer tus propias imagenes con diferentes estilos como mapas, firmas o cualquier cosa que se te pueda imaginar.

jueves, 26 de mayo de 2011

La "bestia" de Obama, el supervehiculo blindado a prueba de casi todo

La bestia en sus inicios cuando no estaba completamente acabada

Ahora si es digna del hombre mas poderoso del planeta xD

Mitad coche de lujo, mitad vehículo acorazado, esta limusina está acondicionada para proteger al presidente de cualquier tipo de ataque, incluido un atentado con armamento químico, ya que el interior está totalmente sellado y sus puertas tienen 20 centímetros de grosor. Las cadenas de televisión CNN y Fox News aseguraban, bromeando, que el vehículo podría mantenerse intacto después de que “impactara un meteorito contra él”.

No importa en qué parte del mundo esté, el Presidente de los Estados Unidos sólo utiliza un auto para transportarse en tierra: “La Bestia”. Este Cadillac está hecho específicamente para transportar al Presidente y cumple con ello gracias al extremo blindaje que tiene y la alta tecnología que utiliza para soportar casi cualquier tipo de ataque.

La limusina presidencial Cadillac de Barack Obama fue concebida para resistir disparos de cohetes e incluso ataque con armas químicas.

Algunas especificaciones que muestran porque tiene tanta fama este "tanque" entre los que resaltan, puertas de 8 pulgadas de grosor, tanque de oxigeno, sistema antifuego, chofer entrenado por la CIA para las condiciones mas demandantes, wi-fi, teléfono satelital, vision nocturna, un chasis reforzado de 5 pulgadas, llantas reforzadas con kevlar!, sangre lista para una transfusion además de que el vehículo tiene una combinación de acero. aluminio, titanio y cerámica.

Algunas especificaciones que muestran porque tiene tanta fama este "tanque" entre los que resaltan, puertas de 8 pulgadas de grosor, tanque de oxigeno, sistema antifuego, chofer entrenado por la CIA para las condiciones mas demandantes, wi-fi, teléfono satelital, vision nocturna, un chasis reforzado de 5 pulgadas, llantas reforzadas con kevlar!, sangre lista para una transfusion además de que el vehículo tiene una combinación de acero. aluminio, titanio y cerámica.

Algunas fotos más de este auto que dió que hablar por su reciente incidente con un rompemuelles :D

Para finalizar les dejo el video donde la bestia es derrotada por su archienemigo el rompemuelles.

Etiquetas:

auto,

bestia,

coche,

la,

misiles,

obama,

presidencial,

presidente,

rompemuelles,

super,

titanio

lunes, 23 de mayo de 2011

Menú estilo dock para tu blog, menu con imagenes que se agrandan al pasarlas con el mouse

Los menús estilo dock son característicos de las computadoras Mac y que son altamente llamativos para el usuario por la forma en que aumentan de tamaño los íconos al pasar el mouse sobre ellos.

¿No sabes de qué hablo? Mira el menú que está abajo de la cabecera de mi blog:Tiene el dibujo de twiter pero lleva a taringa :D

Para colocar este menú estilo Dock en tu blog realizamos los siguientes pasos, entra en Diseño > Edición de HTML y después de <head> pega esto:

<script src='http://ajax.googleapis.com/ajax/libs/jquery/1.3/jquery.min.js' type='text/javascript'/>

<script src='http://sites.google.com/site/ciudadbloggerfiles/Home/interface.js' type='text/javascript'/>

Ahora pega antes de ]]></b:skin> lo siguiente:

/* Menu Dock

----------------------------------------------- */

.dock {

position: fixed;

width: 100%;

bottom: 40px;

}

a.dockItem {

text-align: center;

color: #000;

font-weight: bold;

font-size: 22px;

text-decoration: none;

width: 40px;

position: absolute;

display: block;

bottom: 0;

}

.dockItem img {

border: none;

margin: 5px auto 0 auto;

width: 100%;

}

.dockItem span {

display: none;

positon: absolute;

}

.dockContainter {

height: 50px;

width: 200px;

position: absolute;

}

Por último busca la etiqueta </body> y antes de ella pega esto:

<div id="dock" class="dock">

<div class="dockContainter">

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEi1eZ3wrqBAq0atnHR6I3kajkjx-tOZJFtSROVQaYkL44x2BL71_HJi7t97WhOWgsvy0z2hXt_Wg2GAhFwgq-4TzeY6gwHeq73vy8yxiwCxw4vYi1FE15X9MtRdW1ijLvN02-0w985UjSk/s1600/Icon_Home.PNG"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjNIfLEszLI-Ua7VwCUx2l3CEJe2VVWem0F9IAD8hNenQI80IQJPXSfdZQZk43OhEbE4h71NEXVfgDuNFQFjjGhIym-Wrm7vtO94kRccRnraltXW3wlRjIxB1x7m15l2lmKvRS2yJkVE0g/s1600/Icon_Rss.PNG"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjfb8YpqvMKqpLhtQqXyD2GfVXqkJaLzJX_fxX_LBy85v7GHF1LaND2pD5jsxBpXAxUwpiolFDEurXKJyLQTVZxuEujtDWKwFKvEEPhwkH-FTQhHEb4BQ19rjYBJDUDGzQQyP5vxDO9H88/s1600/Icon_Twitter.PNG"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEgsNEdcvM790dloObtwmBEIQaIAFzqvJUR2XZhMzAblao5Lu8he0eDIxBu04AO05gW1C8F2Th7WrCzEfoWSh9SowVXDCsPjuRDStxzyJ8OqojsK8YWx6OqShtMXD7mwZq6F8HEOE7AROLo/s1600/Icon_Facebook.PNG"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEgeXkarUCz2hfk6W71qmXkfNxyVzUfRTgpNDKUrdHiRyr4Uf6-XtBOkIRSOKMVSeTfF-5tiB49suMxYlUZS9bC1Q19GyzaZM2yShfhVWZfKpoyUffX_Qclg6fSYtbsMrw9zRO5kW0Yc-wY/s1600/Icon_Picasa.PNG"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjV6rrQc-xMvzZFK1C093skwdxAJ_kUqvzs52AVlHxaAHAxUaz_Laj4OzBcoudhy9QX3jWUa4P-Ep3cqvOeHphrlTEiwLPR1wHRNp2oY2uEEs-a8tuwARig34qTHgSBubo_xjgaUBrWrzA/s1600/Icon_Mail.png"/><span>Título del enlace</span></a>

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEgDKxcR6zM9m1GKgMHFyVNPJ7vKo_WDiriC93djWKob009tqMxPZgiuQWuiprNOOJ80ygaQ0pDfJeCClF5MXOMU765bJSfGrQvf4v0W-SQj1K4OJBAvmubV5yvbRbvZeBweLW_fVyfOUhU/s1600/Icon_Help.png"/><span>Título del enlace</span></a>

</div>

</div>

<script type="text/javascript">

$(document).ready(

function()

{

$('#dock').Dock(

{

maxWidth: 90,

items: 'a',

itemsText: 'span',

container: '.dockContainter',

itemWidth: 60,

proximity: 70,

halign : 'center'

}

)

}

);

</script>

Cambia las URL (URL del enlace) y los títulos de los enlaces donde se indica y estarás listo para disfrutar de este menú estilo Dock en la parte de abajo de tu blog.

Si quieren añadir uno más solo copien y peguen esto una vez mas:

<a class="dockItem" href="URL del enlace"><img src="https://blogger.googleusercontent.com/img/b/R29vZ2xl/AVvXsEjfb8YpqvMKqpLhtQqXyD2GfVXqkJaLzJX_fxX_LBy85v7GHF1LaND2pD5jsxBpXAxUwpiolFDEurXKJyLQTVZxuEujtDWKwFKvEEPhwkH-FTQhHEb4BQ19rjYBJDUDGzQQyP5vxDO9H88/s1600/Icon_Twitter.PNG"/><span>Título del enlace</span></a>

Pueden revisar el código y hacer los cambios que ustedes quieren como este que hice:

(No salió muy bonito que digamos xD)

Cualquier duda que tengan no duden en hacerla en los comentarios o en el chat.

IMPORTANTE: Este menú no funciona en blogs con dominio propio.

domingo, 22 de mayo de 2011

Descarga Jowell y Randy ft. De La Ghetto - XXX FullHD-1080p

Un temazo de parte del verdadero trio, si desean algún tema sólo pidanlo y haber si se lo encuentra xD

Descarga Video Baby Rasta & Gringo - Cupido Me Mintio 1080p

Algo de música para distenderse un poco, Cupido me mintió de Baby Rasta & Gringo

Titulo: Cupido Me Mintio

Artista(s): Baby Rasta & Gringo

Peso: 199.2 MiB

Formato: wmv

Resolucion: 1920 x 1080

Duracion: 03:52 Minutos

Servidor: Megaupload

Artista(s): Baby Rasta & Gringo

Peso: 199.2 MiB

Formato: wmv

Resolucion: 1920 x 1080

Duracion: 03:52 Minutos

Servidor: Megaupload

Mover la cabecera de tu blog, eliminar o sustituir la cabecera

En un principio puede parecer lo más tonto del mundo quedarnos sin cabecera, sobre todo teniendo en cuenta el trabajo que seguro nos costó diseñarla. Lo que ocurre es que no es exactamente eso lo que vamos a hacer. Más bien vamos a eliminar el artilugio de cabecera de Blogger para poder poner otra cabecera más flexible que se pueda adaptar a nuestro diseño.

La cabecera que viene de serie en las plantillas habituales, sólo nos da la opción de colocar una imagen debajo del texto que corresponde a nuestro título y descripción , o sustituir todo por una imagen que será lo único visible. Como en una imagen creada por nosotros podemos poner también texto, quizás sea esta última la opción con más posibilidades estéticas.

La cabecera de serie en las plantillas habituales, viene como un WIDGET y por eso es tan poco manejable. Además, es un elemento en el que a priori no tenemos la opción "eliminar" por lo que parece que no es fácil de quitar. Sin embargo, si buscamos en nuestra plantilla -sin expandir artilugios- encontraremos el código correspondiente...

(En mi caso no hubo esfuerzo xD pero seguramente algunos si se rajaron)

La cabecera que viene de serie en las plantillas habituales, sólo nos da la opción de colocar una imagen debajo del texto que corresponde a nuestro título y descripción , o sustituir todo por una imagen que será lo único visible. Como en una imagen creada por nosotros podemos poner también texto, quizás sea esta última la opción con más posibilidades estéticas.

La cabecera de serie en las plantillas habituales, viene como un WIDGET y por eso es tan poco manejable. Además, es un elemento en el que a priori no tenemos la opción "eliminar" por lo que parece que no es fácil de quitar. Sin embargo, si buscamos en nuestra plantilla -sin expandir artilugios- encontraremos el código correspondiente...

Como pueden ver no puedo agregar nada más a la cabecera, algo que "limita" nuestro blog

(Tienen que buscar este parte del código para hacer los cambios, un truquito como el título de mi blog dice en venganza del blog caido escribi venganza en el buscador de palabras de mozilla y me muestra la parte que deseo cambiar)

MAXWIDGETS indica la cantidad de artilugios máximos que admite esa sección. Como suele venir con 1, pues no nos admite añadir más. Pero es que también, el SHOWADDELEMENT que sirve para que salga el "AÑADIR UN GADGET" en una sección, está también por defecto puesto en NO, por lo que no nos aparece esa opción. Personalmente prefiero quitar estos dos atributos siempre que los veo. Así podremos añadir más cosas sin mayores problemas, sea la sección que sea.

El mio quedó asi, lo dejo marcado, le puse máximo 5 espacios, puedo añadir mas gadgets y si quiero puedo mover o borrar la cabecera para poner algo mejor.

Ahora puedo añadir otro gadget o mover la cabecera.

O si quiero puedo eliminar la cabecera, eso dependerá de ustedes si tienen algún diseño mejorado para añadirlo a su blog como un mapa de imagenes que explicaré en otra ocasión.

sábado, 21 de mayo de 2011

Como Detectar Memorias Falsas, reconocer flash memory falsas, micro sd, usb

Con esta pequeña guía pretendo mostrar algunos indicios para detectar falsificaciones de memorias SD USB y todo tipo de memoria FLASH, incluyendo las MINI SD las MICRO SD y todo lo demás.

Muchos usuarios y vendedores están aprovechando el auge de las ventas por Internet para vender falsificaciones por el sitio. Están vendiendo memorias falsificadas en la china como originales. No quiere decir esto que todo lo chino sea malo o falso, pero como se sabe son los lideres de las falsificaciones. Dejo en claro que Kingston produce muchas de sus memorias en la china, pero tienen un Standard de calidad inmensamente superior al de la genérica.

Esto es un fenómeno que se viene presentando en todo el mundo y los vendedores inescrupulosos aprovechan el desconocimiento de la gente común para engañarlo vendiéndoles memorias genéricas o falsificadas como si fueran originales.

Hay que tener mucho cuidado porque aunque estas digan que tienen la capacidad indicada no puede almacenar en la mayoria de los casos mas de 1 gb o mucho menos por lo que se arruinan muy rápido

Yo les brindo por medio de esta guía alguna información que les permitirá detectar algunas falsificaciones.

MEMORIAS SD: Verifique en la memoria SD estas propiedades de seguridad. El triangulo debe cambiar de color al moverlo, es decir da tonos diferentes al mover la memoria. El switch de seguridad debe estar presente y es siempre de color amarillo. Y la etiqueta debe ser clara y la impresión es perfecta. No se corre la tinta ni se notan desperfectos.

MEMORIAS USB: La foto de arriba muestra una memoria falsa conectada, fíjense en el color del led. En la original siempre el led es de color verde como se ve en la foto de abajo.

FALSA

VERDADERA

Fíjese en la calidad de impresión del modelo y lo claro que se ven los números y el texto que esta impreso en la memoria. En la foto la de arriba es falsa, la de abajo es original.

Este es un ejemplo de una memoria Falsa. Fíjese en el estuche y mire la calidad del sticker. Fijese que se ve mal terminada .

La prueba de Kingston para verificar la memoria es el sticker que trae en la parte trasera del estuche. Kingston ha puesto a disposición de los clientes un sistema para efectuar la validacion de su memoria. En la parte posterior del estuche de su memoria busquen el sticker con los siguientes codigos:

Esos codigos deben ingresarlos en la siguiente pagina: http://www.kingston.com/LatAm/verifyflash/, en la cual luego de llenar los campos nos enviara inmediatamente un correo certificando si la memoria es original o no.

En mi caso me llego el siguiente mensaje:

“Usted ha ingresado la siguiente información:

Número de Serie: CC11861-00089472

Código de Licencia: F279G01-2420810D

Dirección de correo electrónico (Email): admin@blogeadores.net

El producto de memoria Flash sobre el cual usted solicitó se realice la verificación, no es un autentico producto de memoria Kingston. Le sugerimos que revise nuevamente la información que se encuentra en la etiqueta de compra. (Por favor, remítase al sitio Web de Verificación de Kingston, para mas detalles.)”

Código de Licencia: F279G01-2420810D

Dirección de correo electrónico (Email): admin@blogeadores.net

El producto de memoria Flash sobre el cual usted solicitó se realice la verificación, no es un autentico producto de memoria Kingston. Le sugerimos que revise nuevamente la información que se encuentra en la etiqueta de compra. (Por favor, remítase al sitio Web de Verificación de Kingston, para mas detalles.)”

Por ultimo y una de las pruebas mas eficaces para detectar las falsificaciones es mirar en el sistema en la parte de administrador de dispositivos y buscar en las unidades de disco y mirar como es detectada la memoria.

Miremos este ejemplo de una supuesta Memoria USB Kingston DTI de 1GB.

Note como no incluye ningún tupo de modelo y es bastante incompleta la descripción

Ahora mire como debe aparecer en realidad

*******************

¿Cómo formatearla a su tamaño original?

Hay que usar este programa:

Hard Disk Low Level Format Tool

Programa para resucitar(literalmente) tú Pendrive o Memoria Usb, luego de haberla desconectado de modo No Seguro del Pc, o bien cualquier otro problema que hubiese provocado que no lo reconozca, ni puedas formatearlo… con un par de click quedará como nueva, paso seguido le das un formateo rápido en el mimo Pc y ya esta.

Paso 1. Seleccionar Memoria

Paso 2. Selecciona la pestaña “Low Level Format” y dale click a “Format This Device”

Una vez que termine de formatear, recibiras un mensaje como el siguiente: "Low Level Formato is done"

El dispositivo USB ahora podra utilizarse pero deberás formatearlo, tal y como se hacia con cualquier disco

Programa para resucitar(literalmente) tú Pendrive o Memoria Usb, luego de haberla desconectado de modo No Seguro del Pc, o bien cualquier otro problema que hubiese provocado que no lo reconozca, ni puedas formatearlo… con un par de click quedará como nueva, paso seguido le das un formateo rápido en el mimo Pc y ya esta.

Paso 1. Seleccionar Memoria

Paso 2. Selecciona la pestaña “Low Level Format” y dale click a “Format This Device”

Una vez que termine de formatear, recibiras un mensaje como el siguiente: "Low Level Formato is done"

El dispositivo USB ahora podra utilizarse pero deberás formatearlo, tal y como se hacia con cualquier disco

Suscribirse a:

Entradas (Atom)